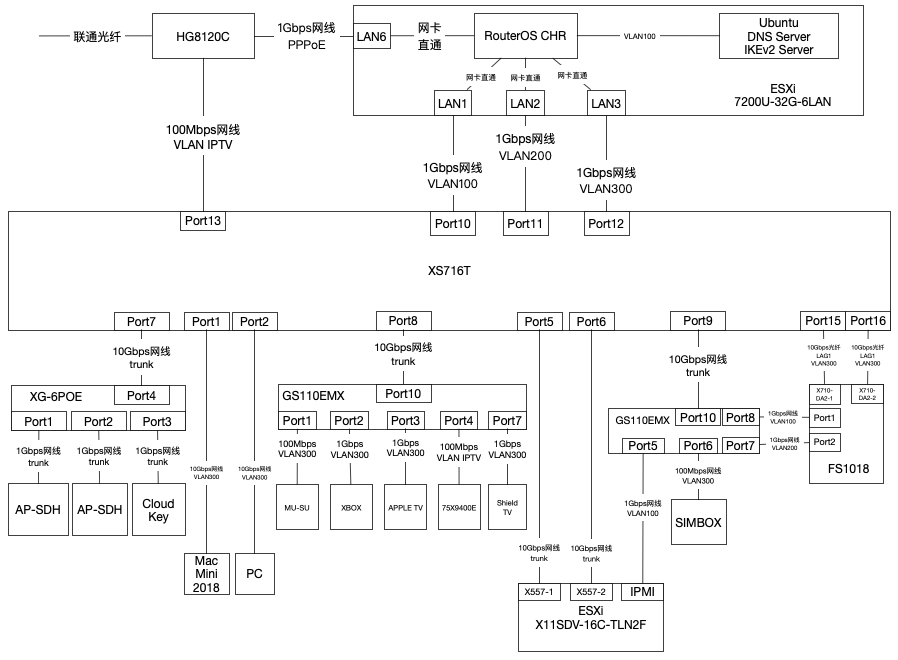

RouterOS宽带多播的几种方法

以下多播方法只用到RouterOS,其他通过物理交换机或者虚拟机交换机的方法参考其他文章。

一般运营商限制多播的方法是限制同一mac地址多播,所以基本思路是通过虚拟接口配置不同mac地址进行多播。

一,vrrp方式

1、VRRP设置

打开“Interfaces” - “VRRP”,点击“+”

添加3个VRRP,name分别为vrrp1,vrrp2,vrrp3

VRRP选项卡分别设置vrrp1的VRID为1,vrrp2的VRID为2,vrrp3的VRID为3

2、PPPoE Client拨号设置

打开“PPP” - “Interface”,点击“+”,选择“PPPoE Client”

创建3个pppoe拨号,name分别为pppoe-out1,pppoe-out2,pppoe-out3,以及Interfaces分别选择vrrp1,vrrp2,vrrp3

Dial out选项卡。分别去掉“Add Default Route”的勾(不添加默认路由)

3、配置LAN ip地址和激活vrrp虚拟接口配置ip地址

打开“IP” - “Addresses”,点击“+”

添加内网LAN:Addess:192.168.1.1/24 Network:192.168.1.0 Interface:ether2

添加外网WAN:Addess:192.168.88.1/24 Network:192.168.88.0 Interface:ether1

添加vrrp1:Addess:192.168.88.11/24 Network:192.168.88.0 Interface:vrrp1

添加vrrp2:Addess:192.168.88.12/24 Network:192.168.88.0 Interface:vrrp2

添加vrrp3:Addess:192.168.88.13/24 Network:192.168.88.0 Interface:vrrp3

PS:Wan口也就是ether1要和vrrp同一个网段的

4、路由设置

打开“IP” - “Routes”,点击“+”

添加3条默认路由Gateway:pppoe-out1,Gateway:pppoe-out2,Gateway:pppoe-out3,分别对标记为R1,R2,R3指定线路

5、标记内网要走的线路以及提取路由标记指定走pppoe线路

打开“ip” - “Firewall” - “Mangle”,点击“+”

添加3条标记规则

Chain选择“prerouting”,Src.Address填写内网ip(我这里是192.168.1.0/24),这边3条标记都是一样的

advanced选项卡,Per Connection Classifier选择“both addresses”

第一条标记:“both addresses”:3/0,

第二条标记:“both addresses”:3/1,

第三条标记:“both addresses”:3/2

Extra选项卡 Dst.Address Type中Address Type选择local,并勾上Invert,表示非本地,三条标记一样

Action选项卡 Action选择“mark connection”,New Connection Mark填写标记名称

第一条标记New Connection Mark填写PCC1

第二条标记New Connection Mark填写PCC2

第三条标记New Connection Mark填写PCC3

新建3条提取路由标记和指定路由的规则

Chain选择“prerouting”,Src. Address填写内网LAN地址,我这里是192.168.1.0/24,Connection Mark填写刚才标记的名称(需要创建3条规则)

第一条Connection Mark填写PCC1

第二条Connection Mark填写PCC2

第三条Connection Mark填写PCC3

这边Action选择“mark routing”,New Routing Mark填写要走pppoe的名称,这边3条规则分别填写R1,R2,R3

6、路由回路配置,确保同一个会话的数据从相同出口进出。

新建3条input规则,设置Chain:input,In.Interface选择入口

第一条规则:In.Interface选择pppoe-out1

第二条规则:In.Interface选择pppoe-out2

第三条规则:In.Interface选择pppoe-out3

标记入口连接,action选择mark connection,New Connectin Mark选择对应的标记

第一条规则:New Connectin Mark选择PCC1

第二条规则:New Connectin Mark选择PCC2

第三条规则:New Connectin Mark选择PCC3

新建3条output规则,设置Chain:output,Connectin Mark选择刚才标记的

第一条规则:Connectin Mark选择PCC1

第二条规则:Connectin Mark选择PCC2

第三条规则:Connectin Mark选择PCC3

标记默认路由,action选择mark routing,New Routing Mark选择对应的标记

第一条规则:New Routing Mark选择R1

第二条规则:New Routing Mark选择R2

第三条规则:New Routing Mark选择R3

7、配置nat规则

打开“IP” - “Firewall” -“NAT” ,点击“+”

创建一条规则,Chain选择srcnat

action选项卡,action选择masquerade

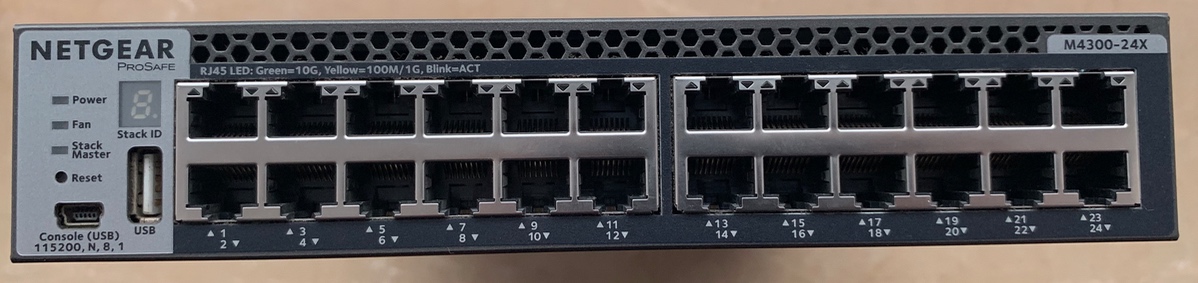

二,vlan方式

1、首先在Web网管型交换机4个网口设置VLAN_ID:10,20,30,40,还有设置一个trunk口连接到软路由ether1上

2、创建VLAN,Winbox --> Interfaces --> Interface,重命名ether1为WAN,Interfaces -->VLAN,新建4个VLAN:VLAN10,VLAN20,VLAN30,VLAN40。

VLAN ID分别填写交换机上设置的ID,Interface都选择WAN。

3、创建桥接,Bridge --> Bridge,创建4个Bridge:bridge10,bridge20,bridge30,bridge40.并设置修改Admin. MAC Address地址。

但是由于每个VLAN接口的MAC地址是从属于实际物理网卡的,所以需要通过加入bridge方式,利用bridge可以设定MAC地址的特点,将拨号的MAC地址区分开,达到多ADSL拨号能在同一张网卡上实现。

Bridge --> Ports,分别把VLAN一一对应的绑定到bridge上去。

4、创建pppoe连接,PPP --> + 选择PPPoE Clint,General选项卡的“Interfaces”选择bridge10,Dial Out选项卡的“Add Default Route”勾去掉。

分别创建bridge20,bridge30,bridge40的PPPoE拨号。

5、路由设置参考vrrp方式中的路由设置